Soyez le Premier à découvrir nos Trésors

L’Art de la Stéganographie: le secret du chercheur de trésor

L'Art de la Stéganographie: le secret du chercheur de trésor

L'Art de la Dissimulation : L'Utilisation de la Stéganographie

Dans le cadre de notre concept « Trésor Oublié », il est primordial de maîtriser certaines techniques de cryptage pour déchiffrer les 2 informations cruciales : la localisation du lieu final et la résolution de la dernière énigme.

Aussi, c’est en maîtrisant l’art de la stéganographie que parviendrez à perçer le mystère de nos cartes.

Nous vous dévoilons à travers cet article : le secret du chercheur de trésor.

Bien que la cryptographie et la stéganographie soient deux disciplines distinctes, elles peuvent s’entremêler en brouillant d’abord le sens du message, puis en dissimulant son existence. Dans ce contexte, la stéganographie devient souvent la phase finale de l’encodage.

Cette combinaison de techniques de communication découle en grande partie de la vulnérabilité inhérente à la stéganographie. En effet, son utilisation présente des risques. Si un messager est fouillé et que la lettre est découverte, le contenu du message secret est immédiatement exposé. Cependant, la stéganographie a traversé les siècles, témoignant de sa capacité à offrir un certain degré de confidentialité.

Les stéganographes ont le choix entre deux modes de transmission : les méthodes de dissimulation linguistique et la stéganographie technique, qui masque physiquement le message. Cette dernière méthode est la plus répandue.

La Stéganographie Linguistique

le sémagramme et le code camouflé.

Ces deux approches ont pour objectif principal de dissimuler un message au sein d’une lettre ou d’une disposition d’objets apparemment anodins, de manière à ne pas éveiller les soupçons.

Énée le Tacticien est la seule source antique qui aborde cette discipline. De plus, il décrit également le code camouflé utilisé dans l’Antiquité. Code qui consiste à souligner certaines lettres spécifiques dans une lettre ordinaire. Ainsi, ces lettres soulignées indiquent le contenu réel du message secret.

Un système complexe en apparence

Avant de présenter ces systèmes, Énée souligne leur complexité en déclarant :

"Je vais maintenant dévoiler le mode de transmission le plus secret, mais aussi le plus compliqué : la transmission sans recourir à des caractères d'écriture."

Énée le Tacticien

L’auteur a raison de la nommer « le mode de transmission le plus secret ». En effet, les messages cryptés attirent l’attention des cryptologues en raison de leur absence de sens évident. C’est pourquoi nos deux premières cartes au trésor utilisent intensivement ces techniques de dissimulation. Cela nous laisse penser que le « Trésor d’Euskadi » reste à ce jour introuvable pour cette raison. En vous focalisant sur les symboles et les codes évidents, vous ne faites pas attentions à d’autres détails présent sur les cartes.

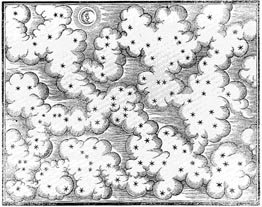

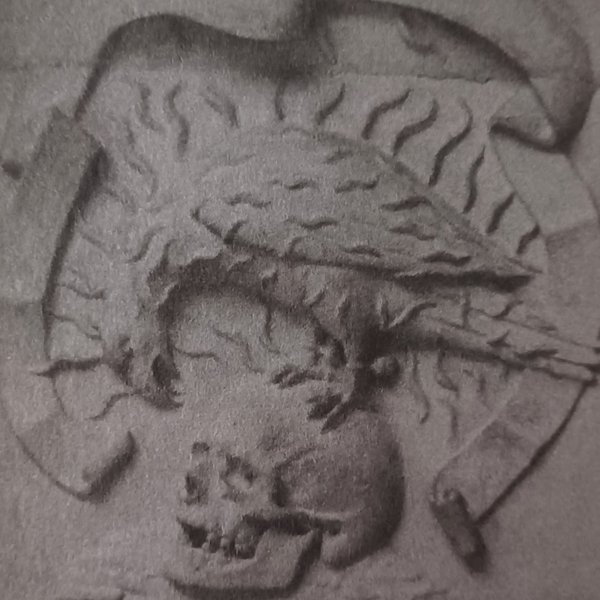

Une décoration indéchiffrable

À Bourges, dans l’une des salles de l’Hôtel Lallemant, un édifice construit entre le XVème et le XVIème siècle, se dévoile une décoration sculptée des plus indéchiffrables. Cette œuvre d’art énigmatique attire irrémédiablement le regard et suscite une fascination mystérieuse. Chaque motif finement ciselé semble renfermer un secret, une histoire dont les clés se sont perdues dans les méandres du temps. Cette décoration énigmatique est un témoignage silencieux d’un passé riche en mystères et invite les visiteurs à se plonger dans une quête fascinante à la recherche de son sens caché.

Le Chiffrement par Nulles

Les codes camouflés.

Cette technique implique de marquer certaines lettres d’un texte avec un signe particulier, où seules ces lettres spécifiques portent une signification. Ces lettres marquées sont appelées « repérées », tandis que les autres lettres environnantes, dépourvues de sens, sont qualifiées de « nulles ». Leur rôle principal est de tromper les regards indiscrets, car le contenu du message réel ne réside que dans les lettres repérées.

Cette forme de stéganographie linguistique a connu un succès important jusqu’au XXe siècle. Le déchiffreur doit uniquement tenir compte des lettres repérées en suivant un critère spécifique défini avec l’émetteur. Énée suggère de marquer les lettres repérées en utilisant, par exemple, des piqûres d’épingle (subterfuge que nous avons utilisé au cœur du cabinet de curiosité pour ceux qui ont eu la chance de le découvrir) ou en modifiant leur taille, que ce soit dans un livre ou tout autre document.

Une autre méthode graphique consiste à écrire une lettre apparemment banale avec de nombreux détails, Enfin, Énée suggère que l’émetteur peut utiliser à sa convenance la technique des piqûres minuscules ou des lettres de taille différente.

Comme le souligne le stratège grec, tous les moyens sont bons tant que « le message reste déchiffrable pour le destinataire et que ces détails n’éveillent aucune suspicion chez les autres. »

Cependant, cette technique stéganographique pose un défi redoutable à quiconque tente de contrer ce type de communication, car la recherche d’informations dissimulées au sein d’une correspondance est une tâche particulièrement ardue : « Le censeur est incapable de déterminer si un message se cache derrière un style maladroit ou des erreurs orthographiques ». Beaucoup de chercheurs du « Trésor d’Euskadi » et du « Trésor d’Arjuzanx » se sont cassé les dents lors de déchiffrages que nous avons transmis dans les Newsletters, notamment celle de l’appel du 18 Juin.

La Stéganographie Technique

un autre type de stéganographie technique : les camouflages physiques.

Dans l’Antiquité gréco-romaine, un autre type de stéganographie technique était largement utilisé : les camouflages physiques. Ces méthodes impliquaient la dissimulation de messages dans des objets ou sur des parties du corps d’êtres vivants, tels que des animaux ou des humains. Ils étaient généralement le fruit d’initiatives ponctuelles. Certains les qualifiaient de « ruse » voire de « truc. »

En réalité, ces techniques avaient une place cruciale dans la transmission des messages politiques à une époque où la stéganographie était prédominante. Leur force résidait dans l’ingéniosité de ceux qui les avaient utilisées pour la première fois. Il semble que l’ensemble de la stéganographie technique trouve ses origines à cette époque.

Le Corps Humain

À maintes reprises, le corps humain a servi de support pour l’écriture .Moyen de transport efficace, le crâne, la poitrine, le bras, la main et le mollet ont tous été utilisés dans des intrigues politiques ou amoureuses sans jamais éveiller le moindre soupçon. L’une des premières mentions de cette technique se trouve dans les écrits d’Hérodote, l’historien grec du 5ème siècle av. J.-C. Il relate une méthode inhabituelle utilisée par Histiée, conseiller du roi Darius de Perse, pour transmettre un message secret. Histiée fit raser la tête de son esclave, tatoua le message sur son crâne, puis attendit que les cheveux repoussent avant de l’envoyer. Une fois arrivé à destination, l’esclave se faisait à nouveau raser, révélant ainsi le message caché.

L’Objet

À travers les siècles, les sémagrammes et les codes camouflés ont continué à évoluer, s’adaptant aux innovations des stéganographes. Les nulles, bien qu’ayant connu quelques variations dans leur présentation, suivent encore aujourd’hui un principe fondamental hérité de l’Antiquité.

Jusqu’à la Première Guerre mondiale, les sémagrammes jouaient un rôle central dans la stéganographie militaire, où presque tous les objets pouvaient servir à véhiculer un message secret. Les Allemands, notamment, les ont utilisés de manière systématique tout au long des guerres mondiales. Cependant, l’évolution des besoins en communication, privilégiant la rapidité et la sécurité, a progressivement conduit à l’abandon de ce genre de technique florissante.

Les agents allemands basés en Angleterre pendant la Seconde Guerre mondiale utilisaient une méthode unique pour communiquer avec les services de renseignements nazis. Ils envoyaient un pull-over en Allemagne, soigneusement démaillé. Au fur et à mesure du démaillage, des nœuds apparaissaient, chaque nœud représentant une lettre. Pour décoder le message, les Allemands devaient placer l’extrémité du fil au sol, à côté d’un mur sur lequel l’alphabet avait été reproduit. Une longueur préalablement convenue séparait les lettres : en tendant la laine, le nœud se positionnait automatiquement sur une lettre. En plaçant ensuite le premier nœud au sol, la deuxième lettre apparaissait, et ainsi de suite. Cette méthode astucieuse permettait de transmettre des informations essentielles sur les mouvements des navires alliés.

Un Lieu Final

Pour éviter de s’en remettre à un messager et dans un souci de discrétion, l’émetteur et le destinataire peuvent convenir d’un endroit secret qui servira de cachette pour leurs communications confidentielles. Ce lieu, connu uniquement des deux parties, deviendra leur point de rendez-vous virtuel. Lorsque l’émetteur dépose un message à cet endroit, le destinataire en est informé et sait qu’il peut s’y rendre pour récupérer le message en toute sécurité. Cette méthode de communication discrète permet de minimiser les risques de détection et de garantir la confidentialité des échanges.

Une énigme dissimulée et encodée

Nous avons basé notre concept sur ce principe afin de préserver le patrimoine et l’environnement en évitant toute forme de creusage ainsi, la carte joue un rôle central en guidant les chercheurs de trésors vers leur destination finale, tandis que la clé, composée d’indices et de codes et de détails à déchiffrer, est l’élément essentiel pour résoudre l’énigme finale et révéler enfin le trésor !